In der Anwendung kann LDAP verwendet werden, wenn mindestens ein User in der Benutzerverwaltung angelegt ist.

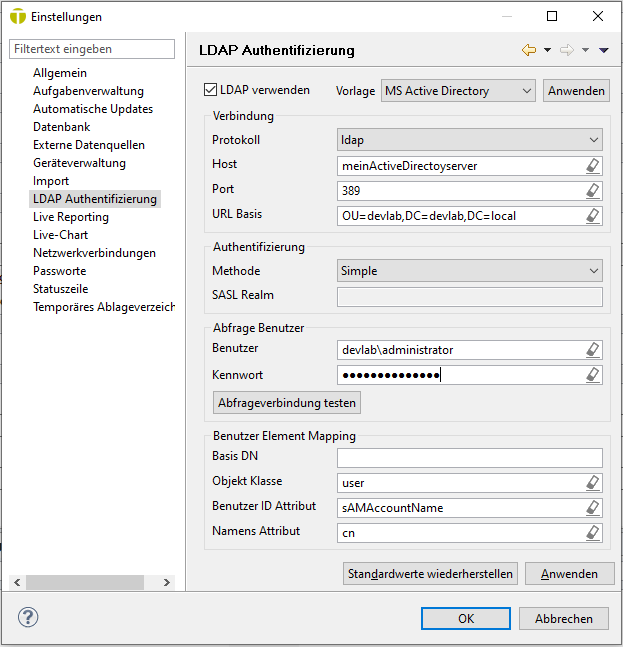

Als Vorlagen stehen MS Active Directory (AD) und andere (z.B. OpenLDAP) zur Verfügung. Die Beispiel-Daten beziehen sich auf eine Microsoft Muster Domäne.

Im Bereich Verbindung sind folgende Eingaben möglich:

- Protokoll: (Beispiel: ldap) mit den Varianten ldap und ldaps.

- Host: Host-Adresse des LDAP-Servers (Beispiel: Adresse des DC (IP-Adresse und Name))

- Port: (Beispiel: Global Catalog 3268 oder LDAP Port 389): Port-Adresse des LDAP-Servers

- URL Base: Die URL Basis ist ein Parameter der festlegt, in welchem Bereich der Domänenstruktur nach Nutzerobjekten gesucht wird.

Wenn die Domäne "kanzlei.local" lautet, dann bildet sich daraus die grundsätzliche URL Basis

DC=kanzlei,DC=local

Bei "Domaene.de"

DC=domaene,DC=de

Je nach Einrichtung der Domäne könnte es auch erforderlich sein, dass man die URL Basis direkt einschränkt, weil im Unternehmen z.B. mehr als 100 Nutzer arbeiten und keine Sicherheitsgruppen eingerichtet sind. Dies macht man über Organisationseinheiten. Die URL Basis kann weiter auf Organisationseinheiten (OU) spezifiziert werden.

Wenn wir im Active Directory eine Organisationseinheit für DATEV User eingerichtet haben mit dem Namen DATEVUSER, dann können wir in der URL Basis auch spezifizieren, dass wir nur in der OU DATEVUSER suchen möchten.

OU=DATEVUSER,DC=kanzlei,DC=local

In welcher Domäne Sie sich befinden, können Sie aus den Netzwerk- und Interneteinstellungen auslesen oder ihren System Administrator dazu befragen.

Im Bereich Authentifizierung bestehen folgende Möglichkeiten:

- Simple

- Anonymous

- DIGEST-MD5

- CRAM-MD5

Methoden (Beispiel: Simple): Simple Authentication and Security Layer (SASL) ist ein Framework, das von verschiedenen Protokollen zur Authentifizierung im Internet verwendet wird. Folgende SASL Authentifizierungsmechanismen werden unterstützt:

DIGEST-MD5 ist ein SASL Authentifizierungsmechanismus, ähnlich zu CRAM-MD5, jedoch mit der Möglichkeit, zusätzliche Parameter wie Integritätssicherung auszuhandeln. Dafür dient das nächste Eingabefeld.

SASL Realm: Parameter-Eingabe beim Verfahren DIGEST-MD5.

Im Bereich Abfrage Benutzer sind folgende Eingaben notwendig:

- Benutzer: Angelegter administrativer Benutzer im LDAP-System, mit Berechtigung auf die Benutzerverwaltung zugreifen zu dürfen. Immer mit Angabe der Domäne, siehe nachfolgendes Beispiel

- Domäne\Domänenbenutzer, ➡ devlab\pmustermann

- Kennwort: Kennwort des Benutzers im LDAP-System

Über die Schaltfläche "Abfrageverbindung testen" kann die Verbindung zum LDAP-System mit den hinterlegten Parametern getestet werden.

Im Bereich Benutzer Element Mapping stehen weitere Filterungsmöglichkeiten zur Verfügung:

- Base DN: Im Feld "Base DN" wird der Startzweig der Suche erwartet. Es ist ein Filter, um die Nutzersuche weiter einzuschränken, z. B. auf bestimmte Nachnamen (UID=Mueller).

- Objekt Klasse (Beispiel: user): Andere Objektklassen sind beispielsweise root (das Wurzelelement des Verzeichnisbaums, das nicht real vorhanden ist), c (Land), ou (organisatorische Einheit) und dc (Domänenkomponente). Dieses Modell ist mit Verzeichnissen (Ordnern) in einem Dateisystem vergleichbar. Objektklasse = user bedeutet: Alle User und Kontakte

- Benutzer ID Attribut (Beispiel: sAMAccountName): Im Active Directory Attribut sAMAccountName wird der Anmeldename für das Konto eines Benutzers gespeichert. Melden sich die Benutzer per E-Mail-Adresse an ist das Attribut "userPrincipalName" zu verwenden

- Namens Attribut (Besipiel: cn): Filter für "alle Empfänger"

Die eingestellten Filter in diesem Bereich sollten nur verändert werden, wenn eine weitere Eingrenzung der angezeigten User im E-Bilanz-Tool bezweckt wird.

Über die Schaltfläche "Standardwerte wiederherstellen" können die Werte des Auslieferungszustandes wieder eingestellt werden.

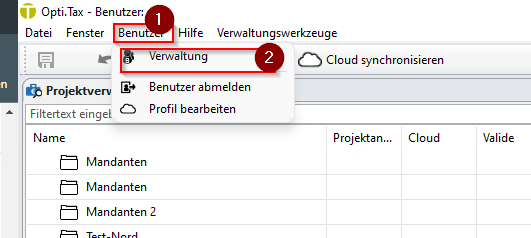

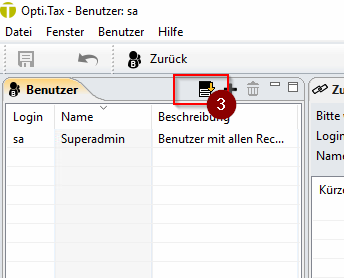

Die Anwender können nun über Benutzer --> Verwaltung -->LDAP-Benutzerkonten-Import importiert werden. Diese brauchen entweder ein Super admin rechte oder eine Gruppe, damit sich in der Anwendung anmelden können.

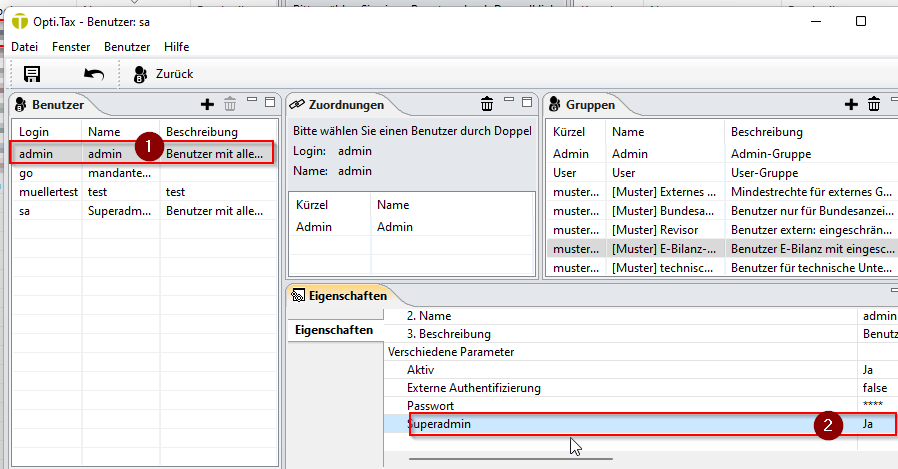

Superadmin Rechte aktivieren.

Ein Klick auf den entsprechenden Benutzer.

Dann Eigenschaften und unter verschiedene Parameter -->Superadmin --> auf Ja setzen.

Ist der Superadmin gesetzt, braucht der Benutzer keine Gruppe.

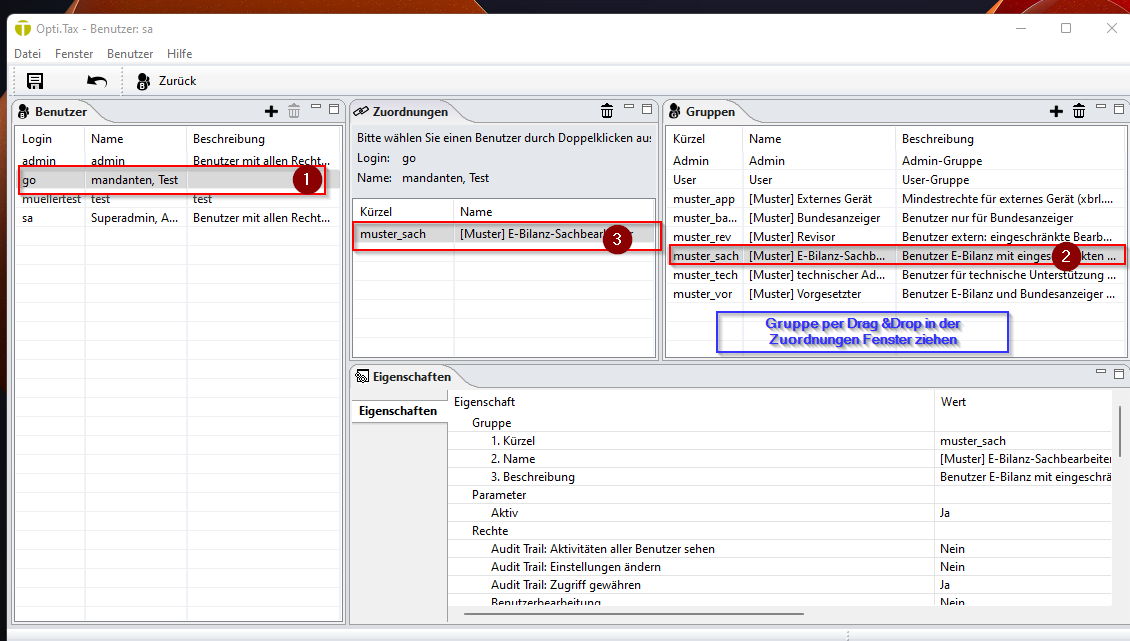

Benutzer Gruppe zuweisen.

Doppelklick auf den entsprechen Benutzer. In Fenstergruppen, stehen die verschiedene Gruppen zur Verfügung, die man übernehmen kann. Der Namen sind änderbar.

Die Gruppen können per Drag-and-drop in der Fenster Zuordnungen zugewiesen werden.

Kommentare

0 Kommentare

Bitte melden Sie sich an, um einen Kommentar zu hinterlassen.